Page 1333 - IT2

P. 1333

Chaque site possède sa propre adresse IP, donc la mèthode utilisée est celle d’adresse IP

supplèmentaires.

Sécurité informatique :

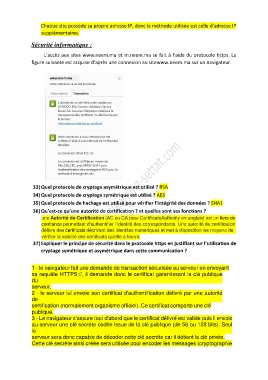

L’accès aux sites www.neem.ma et m.neem.ma se fait à l’aide du protocole https. La

figure suivante est acquise d’après une connexion au sitewww.neem.ma sur un navigateur.

33) Quel protocole de cryptage asymétrique est utilisé ? RSA

34) Quel protocole de cryptage symétrique est utilisé ? AES

35) Quel protocole de hachage est utilisé pour vérifier l’intégrité des données ? SHA1

36) Qu’est-ce qu’une autorité de certification ? et quelles sont ses fonctions ?

une Autorité de Certification (AC ou CA pour CertificateAuthority en anglais) est un tiers de

confiance permettant d'authentifier l'identité des correspondants. Une autorité de certification

délivre des certificats décrivant des identités numériques et met à disposition les moyens de

vérifier la validité des certificats qu'elle a fourni.

37) Expliquer le principe de sécurité dans le protocole https en justifiant sur l’utilisation de

cryptage symétrique et asymétrique dans cette communication ?

1 - le navigateur fait une demande de transaction sécurisée au serveur en envoyant

sa requête HTTPS://, il demande donc le certificat garantissant la clé publique

du

serveur.

2 - le serveur lui envoie son certificat d'authentification délivré par une autorité

de

certification (normalement organisme officiel). Ce certificat comporte une clé

publique.

3 - Le navigateur s'assure tout d'abord que le certificat délivré est valide puis il envoie

au serveur une clé secrète codée issue de la clé publique (de 56 ou 128 bits). Seul

le

serveur sera donc capable de décoder cette clé secrète car il détient la clé privée.

Cette clé secrète ainsi créée sera utilisée pour encoder les messages (cryptographie